Как проверить безопасность вашей системы Linux с помощью Lynis

Гайд в разделе Linux "Как проверить безопасность вашей системы Linux с помощью Lynis" содержит информацию, советы и подсказки, которые помогут изучить самые важные моменты и тонкости вопроса….

Fatmawati Achmad Zaenuri / Shutterstock

Fatmawati Achmad Zaenuri / Shutterstock

Если вы выполните аудит безопасности на вашем компьютере Linux с помощью Lynis, он обеспечит максимальную защиту вашего компьютера. Безопасность – это все для устройств, подключенных к Интернету, поэтому вот как убедиться, что ваши устройства надежно заблокированы.

Насколько безопасен ваш компьютер с Linux?

Lynis выполняет набор автоматических тестов, которые тщательно проверяют многие системные компоненты и настройки вашей операционной системы Linux. Он представляет свои выводы в отчете ASCII с цветовой кодировкой в виде списка предупреждений, предложений и действий, которые необходимо предпринять.

Кибербезопасность – это балансирующее действие. Открытая паранойя никому не полезна, так как же вам следует беспокоиться? Если вы посещаете только авторитетные веб-сайты, не открываете вложения или не переходите по ссылкам в нежелательных электронных письмах, а также используете разные надежные пароли для всех систем, в которые вы входите, какая опасность остается? Особенно, когда вы используете Linux?

Давайте обратимся к ним в обратном порядке. Linux не застрахован от вредоносных программ. Фактически, самый первый компьютерный червь был разработан для атак на компьютеры Unix в 1988 году. Руткиты были названы в честь суперпользователя (root) Unix и набора программного обеспечения (комплектов), с которым они устанавливаются, чтобы избежать обнаружения. Это дает суперпользователю доступ к злоумышленнику (т. Е. К злоумышленнику).

Почему они названы в честь root?Потому что первый руткит был выпущен в 1990 году и нацелен на Sun Microsystems под управлением SunOS Unix.

Итак, вредоносное ПО началось в Unix. Он перепрыгнул через забор, когда окна взлетели и привлекли внимание. Но теперь, когда Linux правит миром, он вернулся. Операционные системы Linux и Unix-подобные, такие как macOS, привлекают к себе пристальное внимание злоумышленников.

Какая опасность остается, если вы будете осторожны, разумны и внимательны при использовании компьютера? Ответ длинный и подробный. Чтобы несколько сократить это, кибератаки многочисленны и разнообразны. Они способны делать то, что совсем недавно считалось невозможным.

Руткиты, такие как Рюк, могут заразить компьютеры, когда они выключены, нарушая функции мониторинга wake-on-LAN. Также был разработан проверочный код. Исследователи из Университета Бен-Гуриона в Негеве продемонстрировали успешную «атаку», которая позволяет злоумышленникам извлекать данные из компьютера с воздушным зазором.

Невозможно предсказать, на что будут способны киберугрозы в будущем. Однако мы понимаем, какие точки защиты компьютера уязвимы. Независимо от характера нынешних или будущих атак, имеет смысл только заранее заполнить эти пробелы.

Из общего числа кибератак лишь небольшая часть нацелена на конкретные организации или отдельных лиц. Большинство угроз носят неизбирательный характер, потому что вредоносным программам все равно, кто вы. Автоматическое сканирование портов и другие методы просто ищут уязвимые системы и атакуют их. Вы называете себя жертвой из-за своей уязвимости.

И тут на помощь приходит Линис.

Установка Lynis

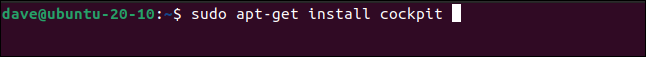

Чтобы установить Lynis в Ubuntu, выполните следующую команду:

sudo apt-get install lynis

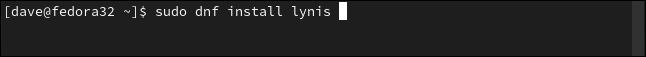

В Fedora введите:

sudo dnf install lynis

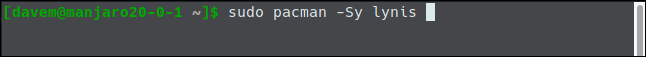

На Manjaro вы используете pacman:

sudo pacman -Sy lynis

Проведение аудита

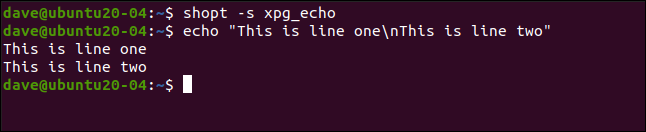

Lynis основан на терминале, поэтому графического интерфейса нет. Чтобы начать аудит, откройте окно терминала. Щелкните и перетащите его к краю монитора, чтобы он зафиксировался в полную высоту, или растяните его до максимальной высоты. Lynis выводит много данных, поэтому чем выше окно терминала, тем легче его будет просматривать.

Также удобнее открывать окно терминала специально для Lynis. Вам придется много прокручивать вверх и вниз, поэтому отсутствие необходимости иметь дело с беспорядком предыдущих команд упростит навигацию по выводам Lynis.

Чтобы начать аудит, введите эту удивительно простую команду:

sudo lynis audit system

Имена категорий, заголовки тестов и результаты будут прокручиваться в окно терминала по мере завершения каждой категории тестов. Аудит занимает самое большее несколько минут. По завершении вы вернетесь в командную строку. Чтобы просмотреть результаты, просто прокрутите окно терминала.

Первый раздел аудита определяет версию Linux, выпуск ядра и другие сведения о системе.

Области, которые необходимо просмотреть at выделены желтым (предложения) и красным (предупреждения, которые необходимо устранить).

Ниже приведен пример предупреждения. Lynis проанализировал конфигурацию почтового сервера postfix и отметил, что это связано с баннером. Мы сможем получить более подробную информацию о том, что именно было обнаружено и почему это может быть проблемой позже.

Ниже Lynis предупреждает нас, что брандмауэр не настроен на виртуальной машине Ubuntu, которую мы используем.

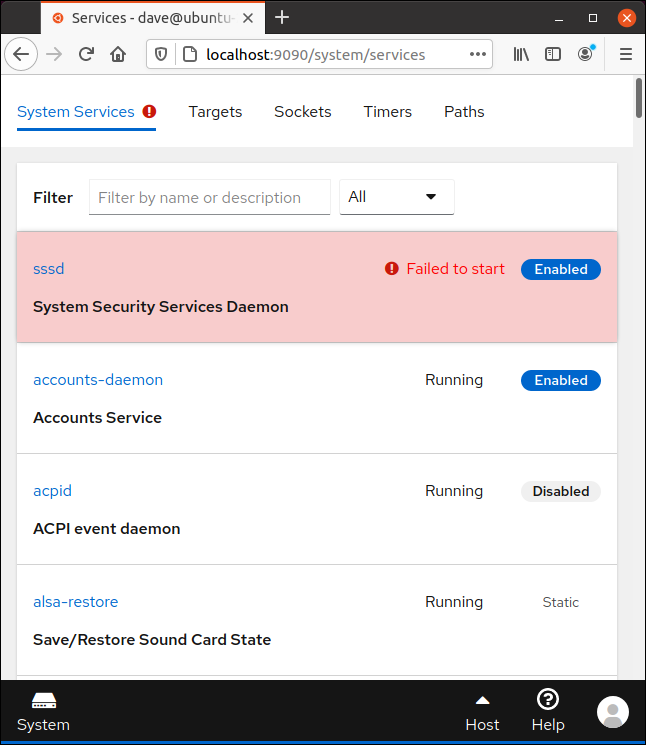

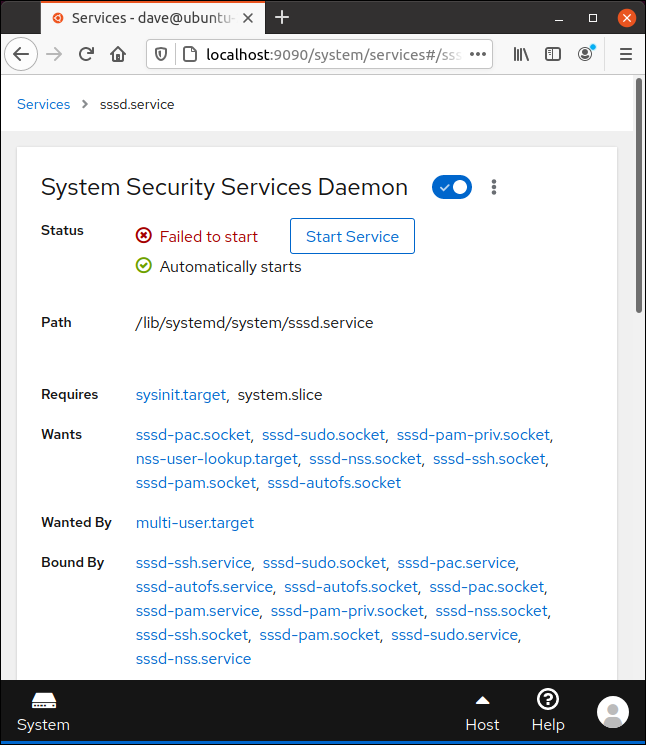

Прокрутите свои результаты, чтобы увидеть, что отметила Lynis. Внизу отчета аудита вы увидите сводный экран.

«Индекс повышения надежности» – это ваш результат за экзамен. Мы получили 56 из 100, что не очень хорошо. Было выполнено 222 теста и включен один плагин Lynis. Если вы перейдете на страницу загрузки плагина Lynis Community Edition и подпишетесь на информационный бюллетень, вы получите ссылки на другие плагины.

Существует множество плагинов, в том числе некоторые для аудита на соответствие стандартам, такие как GDPR, ISO27001, и PCI-DSS.

Зеленая буква V обозначает галочку. Вы также можете увидеть желтые вопросительные знаки и красные крестики.

У нас есть зеленые галочки, потому что у нас есть брандмауэр и сканер вредоносных программ. В целях тестирования мы также установили rkhunter, детектор руткитов, чтобы проверить, обнаружит ли его Lynis. Как вы можете видеть выше, да, у нас появилась зеленая галочка рядом с надписью «Сканер вредоносных программ».

Статус соответствия неизвестен, потому что для аудита не использовался плагин соответствия. В этом тесте использовались модули безопасности и уязвимости.

Генерируются два файла: файл журнала и файл данных. Нас интересует файл данных, расположенный по адресу /var/log/lynis-report.dat. Он будет содержать копию результатов (без выделения цвета), которые мы можем увидеть в окне терминала. Они пригодятся, чтобы увидеть, как ваш индекс защиты со временем улучшается.

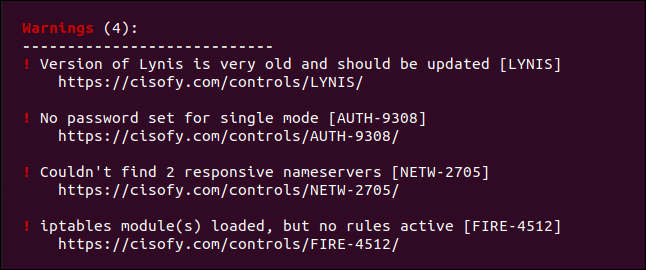

Если вы прокрутите назад в окне терминала, вы увидите список предложений и еще одно предупреждение. Предупреждения – это «большой билет», поэтому мы рассмотрим их.

Вот пять предупреждений:

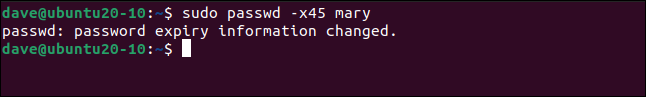

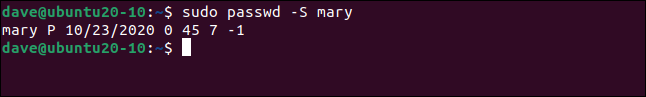

- «Версия Lynis очень старая и должна быть обновлена»: это на самом деле новейшая версия Lynis в репозиториях Ubuntu. Хотя ему всего 4 месяца, Линис считает это очень старым. Версии пакетов Manjaro и Fedora были более новыми. Обновления в менеджерах пакетов всегда могут немного отставать. Если вам действительно нужна последняя версия, вы можете клонировать проект из GitHub и синхронизировать его.

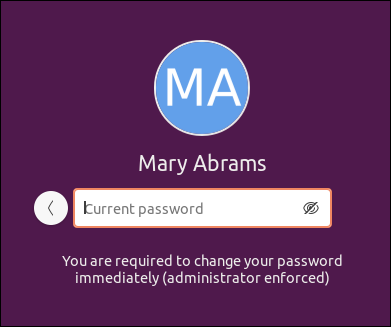

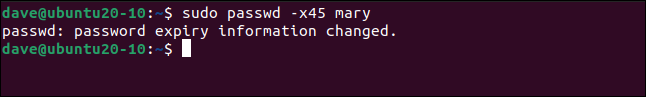

- «Для одиночного режима пароль не установлен»: одиночный – это режим восстановления и обслуживания, в котором работает только пользователь root. По умолчанию для этого режима пароль не установлен.

- «Не удалось найти 2 отзывчивых сервера имен»: Lynis попыталась установить связь с двумя DNS-серверами, но безуспешно. Это предупреждение о том, что в случае сбоя текущего DNS-сервера автоматическое переключение на другой не произойдет.

- «Обнаружено раскрытие некоторой информации в баннере SMTP»: раскрытие информации происходит, когда приложения или сетевое оборудование сообщают свои марки и номера моделей (или другую информацию) в стандартных ответах. Это может дать злоумышленникам или автоматизированному вредоносному ПО представление о типах уязвимостей, которые необходимо проверить. После того, как они определят программное обеспечение или устройство, к которому они подключены, простой поиск поможет найти уязвимости, которые они могут попытаться использовать.

- «Модуль (-ы) iptables загружен, но правила не действуют»: брандмауэр Linux запущен и работает, но для него не установлены правила.

Удаление предупреждений

В каждом предупреждении есть ссылка на веб-страницу, где описывается проблема и что вы можете сделать для ее устранения. Просто наведите указатель мыши на одну из ссылок, затем нажмите Ctrl и щелкните по ней. Ваш браузер по умолчанию откроется на веб-странице для этого сообщения или предупреждения.

Страница ниже открылась для нас, когда мы, удерживая Ctrl, щелкнули ссылку для четвертого предупреждения, о котором говорилось в предыдущем разделе.

Вы может просмотреть каждый из них и решить, какие предупреждения следует адресовать.

На веб-странице выше объясняется, что фрагмент информации по умолчанию («баннер») отправляется удаленной системе, когда она подключается к почтовому серверу postfix, настроенному на наш компьютер с Ubuntu слишком многословен. Нет никакой пользы в том, чтобы предлагать слишком много информации – фактически, это часто используется против вас.

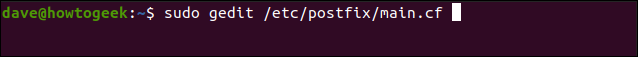

Веб-страница также сообщает нам, что баннер находится в «/etc/postfix/main.cf». Он советует нам обрезать его, чтобы отображалось только «$ myhostname ESMTP».

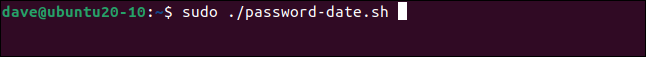

Мы вводим следующее, чтобы отредактировать файл, как рекомендует Lynis:

sudo gedit /etc/postfix/main.cf

Мы находим в файле строку, определяющую баннер.

Мы редактируем его так, чтобы отображался только текст, рекомендованный Lynis.

Мы сохраняем наш changes и закройте gedit. Теперь нам нужно перезапустить почтовый сервер postfix, чтобы изменения вступили в силу:

sudo systemctl restart postfix

Теперь давайте запустим Lynis еще раз и посмотрим, внесены ли наши изменения подействовали.

В разделе «Предупреждения» теперь отображается только четыре. Тот, который относится к postfix, ушел.

Одно предупреждение, еще четыре предупреждения и 50 предложений!

Как далеко вы должны зайти?

Если вы никогда не выполняли на своем компьютере усиление защиты системы, вероятно, у вас будет примерно такое же количество предупреждений и предложений. Вы должны просмотреть их все и, руководствуясь веб-страницами Lynis для каждой, принять решение о том, следует ли решать эту проблему.

Метод из учебника, конечно, состоит в том, чтобы попытаться очистить их все. Хотя это легче сказать, чем сделать. Кроме того, некоторые из предложений могут оказаться излишними для обычного домашнего компьютера.

Добавить в черный список драйверы ядра USB, чтобы отключить доступ к USB, когда вы его не используете? Это может быть необходимо для критически важного компьютера, который предоставляет конфиденциальные бизнес-услуги. Но для домашнего ПК с Ubuntu? Наверное, нет.